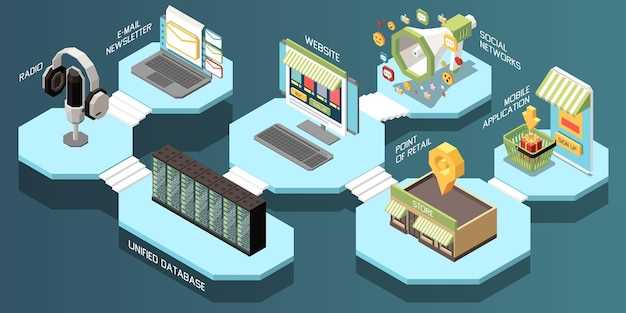

To address multi-dimensional complexities across nourishment-provision networks, implement a structured plan that blends modern technologies enabling verifying provenance from producer to retailer, history visible to auditors, and payments tied to verified events, including establishing governance, data mapping, and access controls; manual entries drop as sensors, scanners, and IoT feed real-time data.

In a real-world pilot across three regions and five product categories, expected metrics include a 30-40% reduction in reconciliation time, 60-80% fewer discrepancies, and a 20-25% drop in idle capital tied to inventory, with instances of automated data capture rising from 10% to 70%. Alkalmazások span supplier onboarding, quality checks, shipments, and cross-border duties; market participants realize faster settlements and traceability. Examines potential bottlenecks during scale.

Implementation steps include establishing a governance forum with producers, processors, transporters, and retailers; mapping data to GS1-norm conventions; rolling out a modular DLT layer; integrating with existing ERP and warehouse-management systems; deploying event-driven APIs for verifying chain-of-custody; ensuring manual entry is minimized and applications are built around traceability and payments.

Concurrently, risk controls must be baked in: privacy by design, permissioned access, and data minimization; but without a well-designed framework, a history of claims will be impossible to defend and real-time decision-making remains constrained; conventional audits examine instances of mismatch, and modern methods also reveal where automation fails; conversely, a robust architecture helps to realize preventive controls at scale.

On market terms, objective is to készíts provenance ubiquitous, enabling producers to monetize efficiencies while retailers reduce waste; a successful rollout would create a ripple effect across producers and logistics providers, encouraging additional applications and further normalization around data events, units, and payments; this aligns with modern approaches to risk and efficiency and makes case for expanding pilot reach.

Practical roadmap for fraud prevention using blockchain and GSI standards in global food networks

Deploy a two-tier fraud-prevention program anchored on a tamper-evident provenance layer across batches, plus a verification protocol at receiving points; start with a simple pilot in nascent markets, monitor outcomes across four quarters, then scale to worldwide networks within three years.

subsection: Define a simple data model with unique identifiers for each unit; expose a query-enabled view for clients to verify provenance; require a single provision for batch records; attach источник as the origin reference.

Control mechanisms: a distributed verifier set to flag fraudulent patterns such as mismatched timestamps, insufficient audit trail, missing supplier attestations; implement automatic alerts; develop a response playbook; focus on hazards prevention during transit, storage; avoid siloed data by weaving partner records into a shared reference environment.

Engagement: cultivate cross-functional engagement with suppliers, retailers, and customers; offering special programs to align incentives; avoid siloed operations by design; create a school of best-practices sessions; require participation from multiple partners per sector; build feedback loops to address demand signals and field problems; environment compatibility across regions.

Expert notes: treiblmaier suggests configuring risk rules around repeated provenance gaps; chatterjee argues for modular digitalization across nascent networks; suggest a lean, simple UI that clients can use to verify status at a glance; provide a baseline of unique provenance data.

Metrics and learning: define success as reduction in fraudulent attestations, fewer rejected lots, improved customer trust; track with a dashboard showing query volume, response times, hazard counts; underscore provision clarity to each unit; источник for origin data.

GSI/GS1-compliant serialization and data capture at farm, packhouse, and processor stages

Recommendation: Deploy GS1-compliant serialization across farm, packhouse, processor stages using rfid-enabled tagging; store serialized identifiers alongside EPCIS event data on a trusted network; implement access controls and encryption to protect stored records; define ownership and restriction at each segment.

Results from pilots show improved traceability, reduced losses, and faster response times. Features include real-time visibility, cross-organization sharing, and tamper-resistant records.

Interactions among segments require a harmonized data model, shared event vocabulary, and interoperable interfaces. Resistance to unauthorized changes strengthens data integrity, while human learning from field use improves accuracy.

Requirements include standardized identifiers, rfid readers, secure storage with encryption, EPCIS-compatible event capture, and auditable logs.

Following steps provide a practical rollout: map identifiers to usable SKUs, tag initial harvest with serialized codes, capture packing events at packhouse using mobile readers, record processing events at facility level, and feed end-to-end data into a shared repository.

| Stage | Követelmények | Data capture & formats | Security & governance | Value & outcomes |

|---|---|---|---|---|

| Farm | GS1 serialization plan; rfid tagging; offline data capture; stored records retained | Serialized identifiers linked to harvest records; EPCIS ObjectEvent entries; RFID reads stored locally then uploaded | Role-based access; encryption at rest; tamper-evident logs; authenticated writers | Early traceability; reduced losses; learning from field interactions leading to improved data quality |

| Packing facility (packhouse) | Continued serialization; case & pallet tagging; aggregation readiness; data model alignment | AggregationEvent data; case-level EPCIS events; real-time reader ingestion | Encrypted channels; access audits; authorization checks before data commit | Faster recalls; clearer segmentation of stored product flows; better discourse with market partners |

| Processor | Finished goods serialization; batch/lot linkage; cross-node custody; integration with upstream data | TransactionEvent records; serialized product identifiers; stored event history | Strong authentication; change controls; immutable audit trail | |

| Cross-stage governance | Interoperability requirements; shared vocabulary; governance policy | Unified data schema; standardized event types; accessible non-redundant stored data | Access control across nodes; protective measures against unauthorized modification; dispute resolution path |

Onboarding suppliers with smart contracts and auditable access controls

Recommendation: Deploy a supplier onboarding blueprint that uses self‑executing agreements to gate access and ensures auditable controls, so every action is recorded and access is locked to authorized roles.

- Role‑based access and data boundaries: electronic software enables precise permissions for buyers, suppliers, and auditors; storage exists for policy docs and certificates; completed onboarding flows are recorded and locked until verification passes, ensuring consumer data remains protected while maintaining traceability.

- Eligibility encoding and validation: conform to HACCP principles, required certifications, and documented procedures; a prototype installment precisely enforces criteria, and a degree of verification by scholars (including studied analyses by Munir and others) supports credibility; once validated, the onboarding record is completed and access restrictions tighten automatically.

- Auditálhatóság és eredet: minden esemény rögzítésre kerül, időbélyeggel ellátva, lehetővé téve az adatok felek közötti mozgásának elemzését; a bemenetek eredetének bemutatása csökkenti a nyomás alatti kockázatot és támogatja az eredményesebb incidenskezelést; bármilyen anomáliára való hivatkozás automatizált felülvizsgálati munkafolyamatot indít el.

- Adatstruktúra és nyomon követhetőség: az integrált adatmodellek rögzítik a beszállítói profilokat, a gyártási tétel előéletét és a HACCP-kompatibilis nyilvántartásokat; a tovagyűrűző hatások minimalizálódnak, mivel a változásokat pontosan nyomon követik, és a fogyasztók számára megjelenő összefoglalók összesítve maradnak, míg a nyers adatok zárolva és biztonságosan tárolva maradnak a megfelelőség érdekében.

- Onboarding workflow design: egy tesztelt, magas minőségű eljárásrendszer irányítja a szállító beállítását a meghívástól az élő adatokhoz való hozzáférésig; a megtett lépések verziószámozottak, és a prototípus bemutatja, hogy a hozzáférés-szabályozás hogyan reagál a szerepváltozásokra vagy a visszavonási eseményekre, ahogyan az a naplóban látható.

- Folyamatos fejlesztés és képzés: a különböző esettanulmányokból levont tanulságok a szabályzat finomítását szolgálják; egy szakértői felülvizsgálat a folyamatos nyomon követéssel együtt támogatja a bevezetői értékelési szempontok frissítését, és a rendszert a hatályos szabályozási elvárásokkal és a legjobb gyakorlatokkal összhangban tartja.

Adat- és folyamatkiemelések: a platform lehetővé teszi a HACCP-összhang gyors ellenőrzését, elektronikusan tárolja a kritikus dokumentumokat, és rögzíti minden hozzáférési eseményt; jelenleg az integrált munkafolyamat robusztus, auditálható nyomon követést mutat, amely támogatja a fogyasztói bizalmat és az ellenálló működést, a rögzített bizonyítékok pedig csak az arra feljogosított személyzet számára hozzáférhetők.

Operatív legjobb gyakorlatok: olyan védőkorlátokra vonatkoznak, amelyek mérséklik a kockázatot a beléptetés során, biztosítják, hogy az megfelelőségi ellenőrzések adatexponálás előtt megtörténjenek, és fenntartanak egy prototípus környezetet a folyamatos érvényesítéshez; a megközelítés példázza a kockázati tényezők elemzését, valamint a tesztelés és finomítás folyamatos ciklusát, amely a rendszert felkészíti a valós nyomásra és igénybevételre.

Megjegyzések: a folyamat biztosítja az adatokhoz való hozzáférés és az azok megtekintésére jogosultak pontos meghatározását, a zárolt állapotokat és az ellenőrizhető hitelesítő adatokat kihasználva; a szabályzatnyelvben használt szavak a kimutatható eredményekhez igazodnak, és egy kiforrott, integrált bevezető ökoszisztémát támogatnak, amelynek célja a nyomon követhetőség és a fogyasztói bizalom növelése, miközben alkalmazkodik a változó irányelvekhez és az érdekelt felek igényeihez.

Valós idejű, manipulációbiztos eseménynaplózás a betakarítás, szállítás és tárolás mérföldköveinél

Valósítsunk meg egy egységes, valós idejű, manipulációbiztos naplózási protokollt a betakarítás, a szállítás, a tárolási mérföldkövek során, folyamatos frissítésekkel egy kriptográfiai főkönyvbe, amelyet világszerte megosztunk partnereinkkel, ezáltal növelve a bizalmat.

A betakarításkor rögzítsen érzékelőket a tárolókhoz vagy kötegekhez a terméktípus (hús, gyümölcs) rögzítéséhez, valamint a súly, időbélyegző, GPS-hely és kezelői azonosító rögzítéséhez. A kulcsfontosságú jellemző a manipulálásbiztosság a betakarítás, szállítás és tárolási mérföldkövek során.

Minden esemény tartalmaz egy nonce-ot, egy egyedi tételazonosítót. Az adatok keletkeznek, zökkenőmentesen továbbítódnak a főkönyvbe, lehetővé téve az ellenőrök, könyvvizsgálók és vásárlók számára, hogy egy teljes, megváltoztathatatlan rekord-sorozatot szerezzenek be.

Az adatmodell a következőkre helyezi a hangsúlyt: idő, nyomon követhetőség: esemény típusa, szakasz (betakarítás|szállítás|tárolás), hőmérséklet, páratartalom, csomagolási állapot, feldolgozási megjegyzések. A feldolgozott adatok bővíthetők intelligencia modulokkal, amelyek megjelölik az anomáliákat (pl. hőmérséklet-emelkedés, helytelen csomagolás). Minden frissítés kriptográfiai összekapcsolása létrehoz egy hash-láncot, így a manipuláció észlelhetővé válik.

A kormányzásnak magában kell foglalnia az egyének képzését; partnerek bevonását; egy szabványosított esemény séma lehetővé teszi a zökkenőmentes interoperabilitást a feldolgozó rendszerek között, támogatva a világméretű kereskedelmet, kockázatkezelést; ez a megközelítés adatvédelmi ellenőrzéseket tesz szükségessé; többszintű hozzáférést.

Gyakorlati lépések: telepítsen strapabíró IoT-eszközöket a betakarításnál, szállításnál, tárolásnál; biztosítsa az órák szinkronizálását NTP-vel; építsen be egyszer használatos validáláshoz nonce-okat; tegyen közzé frissítéseket a főkönyvben perceken belül; olcsóbb, mint a manuális naplók; tegyen közzé irányítópultokat a jól tájékozott érdekelt felek számára; monitorozza a naplózott események mennyiségét, az anomáliák észleléséhez szükséges időt; mérje a feldolgozott rekordok arányát, amelyet keresztellenőrzésekkel hitelesítenek.

Figyelemre méltó eredmények közé tartozik a hús és a gyümölcsök nyomon követhetőségének javítása; gyorsabb visszahívások; a partnerek közötti bizalom erősítése világszerte. Egy nakamoto ihlette, forradalmi gondolkodásmód a folyamatos frissítési ciklusok, a jobb változáskezelés, a szélesebb körű átvétel felé tolódik el a beszállítók és a logisztikai szolgáltatók között. bouzdine-chameeva, egy stratégiai szakember megjegyzi, hogy a vizsgált adatok alkalmazva hasznosítható intelligenciát eredményeznek; a csapatok között megosztva felgyorsítja a képzést és a beilleszkedést. A feldolgozott nyilvántartások teljesítmény-irányítópultokat táplálnak, lehetővé téve a megalapozott döntéseket. Ez a nyomon követhetőség forradalma.

Csalásfelderítés és anomáliamonitorozás megváltoztathatatlan főkönyvi analitikával

Valós idejű anomáliaértékelés alkalmazása az át nem írható főkönyvi analitikában; AI-alapú funkciók használata a különböző mintázatok észlelésére, nyomon követhető riasztások megjelenítése; ellenőrizhető bizonyítékok generálása; pontatlanságok csökkentése.

Célmetrikák: téves pozitívok ≤5%, észlelési késleltetés ≤120 másodperc, lefedettség ≥95% a magas kockázatú tranzakciók esetén.

Működési lépések: adatok betöltése; anomáliapontozás; vizsgálati munkafolyamat; anomáliák nyomon követése; újonnan megjelölt tételek; korlátozott felülvizsgálati lépések.

Országos szintű útmutató: szabályozási szempontok, adatok tárolási helye, nyelv, képzési adatok; mezőgazdasági beszállítók; nyomon követhetőség.

Adattranszformációk: a megváltoztathatatlanság csökkenti a pontatlanságokat; ellentétben áll a központosított főkönyvekkel.

Prototípustól a méretnövelésig: transzformációs fejlődés; új korszak beköszöntése; biztosítékok a munkavállalóknak; a shirgave zászló bekerült a vizsgálati metaadatokba.

Korlátok: nem minden esemény követhető nyomon teljes mértékben; szükséges ellenőrzéseket igényel; korlátozott valós idejű lefedettség.

Következő lépések: keresztfunkcionális csapat létrehozása; országismertető kiadása; próbaauditok futtatása; egyértelmű eredmények jelentése.

Skálázható pilot projektek tervezése: csomópont kiválasztás, KPI-ok és indulási/leállási kritériumok

Kezdje egy fókuszált, skálázható kísérleti projekttel, amely a kulcsfontosságú szegmenseket képviselő korlátozott számú csomópontot tartalmazza: termelők, szállítók, raktárak és kiskereskedők, plusz egy opcionális szabályozó hatóság a felügyeleti auditokhoz. Definiáljon korán adatsémákat, eseményinterfészeket és személyazonosság-ellenőrzést. Használjon gyakorlati technológiákat az adatfolyamok egyszerű és könnyen hozzáférhető formában tartásához, csökkentve a súrlódást és elkerülve a szükségtelen blokk késéseket. A kormányzás maradjon egyszerű, de egyértelmű, az iparági vezetés egyértelmű szponzorával támogatva az elszámoltathatóságot. Ez a beállítás világos rálátást biztosít az áramlásra és a szűk keresztmetszetekre, elkerülve a komoly elkötelezettségeket, mielőtt a tanulságok megszületnének.

A KPI-knek a következőkre kell kiterjedniük: csomópontonkénti átviteli sebesség és végpontok közötti késleltetés, adatok rendelkezésre állása és integritása; személyazonosság-ellenőrzés sikeres aránya; új résztvevők regisztrációs ideje; eseményenkénti költség; hibaarány; eseményrögzítéstől a jelentés benyújtásáig eltelt idő; termék nyomon követhetőségének pontossága; integrált alkalmazások száma; felhasználói elfogadottság; rendszer üzemideje; rendelések teljesítése ciklusonként; az adat eredetének mély, globalizált nézetének létrehozása a döntéshozatal összetettségeinek és létfontosságú jeleinek kezelésére.

A go/no-go kritériumok előre meghatározott küszöbértékeken alapulnak a pontosság, a késleltetés, a rendelkezésre állás, a költség és a szervezeti felkészültség tekintetében, egyértelmű úttal a sikerhez, amikor a metrikák elérik a célokat. Ha az adatok minősége nem megfelelő vagy a bevezetés túllépi a határidőt, szüneteltesse az új csomópontok integrálását. Egy döntési pont egy meghatározott időszak után következik be, amikor a kritikus események 95%-jét rögzítették teljes származási hellyel és meghatározott költségplafonnál. Ha egy partner nem tudja teljesíteni a követelményeket, kizárják az élő részvételből, és a bővítési terveket ennek megfelelően módosítják a problémák elkerülése érdekében.

Kockázatok közé tartoznak a töredezett adatforrások visszhangjai és a partnerek közötti eltérő sémák. Egy közös adattár létrehozása csökkenti a félreértéseket. Az identitáskezelés és a hozzáférés-vezérlés erősíti az elszámoltathatóságot. A globalizált hálózatok adatvédelmi és szabályozási kihívásokat vetnek fel; alkalmazzon blokkszintű titkosítást és elkülönített adatnézeteket az expozíció korlátozása érdekében. Zárja ki a lényegtelen adatokat a kockázat csökkentése és a kormányzás fókuszált megőrzése érdekében; tartsa fenn a legkisebb jogosultság elvét.

Jelentéstételi terv: kísérleti projekt utáni jelentés készítése a csomópontlefedettség bővítésére, a preferált partnerek kiválasztására és a kormányzás szigorítására vonatkozó, végrehajtható lépésekkel. Termék-kész dokumentáció, amely bemutatja a gyakorlati értéket, lehetővé téve az iparági szereplők számára a haladás nyomon követését, az ösztönzők összehangolását és az elszámoltathatósági kötelezettségek teljesítését.

Globális élelmiszer-ellátási láncok optimalizálása – A blokklánc és a GSI-szabványok esete">

Globális élelmiszer-ellátási láncok optimalizálása – A blokklánc és a GSI-szabványok esete">