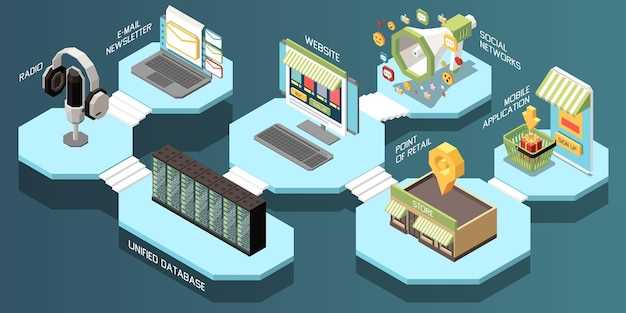

Aby zaradzić wielowymiarowym złożonościom w ramach sieci zaopatrywania w środki odżywcze, wdrożyć ustrukturyzowany plan, który łączy modern technologie umożliwiające weryfikacja pochodzenie od producenta do sprzedawcy detalicznego, historia widoczna dla audytorów i płatności powiązane ze zweryfikowanymi zdarzeniami, w tym ustanowienie ładu korporacyjnego, mapowanie danych i kontrola dostępu; ręczne wpisy znikają, gdy czujniki, skanery i IoT przesyłają dane w czasie rzeczywistym.

W pilotażowym programie w warunkach rzeczywistych, obejmującym trzy regiony i pięć kategorii produktów, oczekiwane metryki obejmują redukcję czasu uzgadniania o 30-40%, zmniejszenie liczby rozbieżności o 60-80% oraz spadek kapitału spoczywającego na zapasach o 20-25%, przy wzroście automatycznego przechwytywania danych z 10% do 70%. Zastosowania wdrażanie dostawców, kontrole jakości, przesyłki i cła transgraniczne; uczestnicy rynku uzyskują szybsze rozliczenia i identyfikowalność. Analizuje potencjalne wąskie gardła w trakcie skalowania.

Etapy wdrażania obejmują powołanie forum zarządzania z udziałem producentów, przetwórców, przewoźników i sprzedawców detalicznych; mapowanie danych zgodnie z konwencjami GS1; wdrożenie modułowej warstwy DLT; integrację z istniejącymi systemami ERP i systemami zarządzania magazynem; wdrożenie sterowanych zdarzeniami interfejsów API do weryfikacji łańcucha kontroli; zapewnienie minimalizacji wprowadzania danych ręcznych oraz applications są zbudowane w oparciu o identyfikowalność i płatności.

Równocześnie należy wbudować mechanizmy kontroli ryzyka: prywatność w fazie projektowania, dostęp warunkowy i minimalizację danych; ale bez dobrze zaprojektowanych ram, historia roszczeń będzie impossible obrona i podejmowanie decyzji w czasie rzeczywistym pozostają ograniczone; konwencjonalne audyty badają przypadki niezgodności, a nowoczesne metody ujawniają również, gdzie zawodzi automatyzacja; odwrotnie, solidna architektura pomaga realizować kontrole prewencyjne na dużą skalę.

Na warunkach rynkowych, celem jest make wszechobecne pochodzenie, umożliwiające producentom monetyzację efektywności, a sprzedawcom detalicznym redukcję odpadów; udane wdrożenie wywołałoby efekt domina wśród producentów i dostawców usług logistycznych, zachęcając do dalszych applications i dalsza normalizacja w zakresie zdarzeń danych, jednostek i płatności; jest to zgodne z nowoczesnym podejściem do ryzyka i efektywności oraz stanowi argument za rozszerzeniem zasięgu pilotażu.

Praktyczny plan działania w zakresie zapobiegania oszustwom z wykorzystaniem blockchain i standardów GFSI w globalnych sieciach żywnościowych

Wdrażaj dwupoziomowy program zapobiegania oszustwom, oparty na warstwie pochodzenia zabezpieczonej przed manipulacjami w obrębie partii, plus protokół weryfikacji w punktach odbioru; zacznij od prostego pilota na wschodzących rynkach, monitoruj wyniki w ciągu czterech kwartałów, a następnie rozszerz skalę na globalne sieci w ciągu trzech lat.

podrozdział: Zdefiniuj prosty model danych z unikalnymi identyfikatorami dla każdej jednostki; udostępnij widok z obsługą zapytań, aby klienci mogli weryfikować pochodzenie; wymagaj pojedynczego zaopatrzenia dla rekordów wsadowych; dołącz источник jako referencję źródłową.

Mechanizmy kontrolne: rozproszony zestaw weryfikatorów oznaczający fałszywe wzorce, takie jak niezgodne znaczniki czasu, niewystarczający ślad kontrolny, brakujące zaświadczenia dostawców; wdrożenie automatycznych alertów; opracowanie scenariusza reagowania; skupienie się na zapobieganiu zagrożeniom podczas transportu i przechowywania; unikanie danych w silosach poprzez wplatanie zapisów partnerów do wspólnego środowiska odniesienia.

Zaangażowanie: pielęgnuj międzyfunkcyjne zaangażowanie z dostawcami, sprzedawcami detalicznymi i klientami; oferuj specjalne programy w celu dopasowania zachęt; z założenia unikaj odizolowanych operacji; stwórz szkołę sesji poświęconych najlepszym praktykom; wymagaj uczestnictwa wielu partnerów z każdego sektora; buduj pętle sprzężenia zwrotnego, aby reagować na sygnały popytu i problemy w terenie; kompatybilność środowiskowa we wszystkich regionach.

Notatki eksperta: Treiblmaier sugeruje skonfigurowanie reguł ryzyka wokół powtarzających się luk w pochodzeniu; Chatterjee argumentuje za modularną digitalizacją w nowo powstających sieciach; proponuje prosty, przejrzysty interfejs użytkownika, za pomocą którego klienci mogą szybko zweryfikować status; zapewnić bazę danych unikalnych danych dotyczących pochodzenia.

Metryki i uczenie się: sukces definiujemy jako redukcję fałszywych atestacji, mniej odrzuconych partii, poprawę zaufania klientów; śledzimy to za pomocą panelu pokazującego wolumen zapytań, czasy odpowiedzi, liczbę zagrożeń; podkreślamy jasność przepisów dla każdej jednostki; источник для danych o pochodzeniu.

Serializacja i rejestracja danych zgodne z GSI/GS1 na etapie gospodarstwa, pakowni i przetwórstwa

Rekomendacja: Wdrożyć serializację zgodną z GS1 na wszystkich etapach: na farmie, w pakowni i u przetwórcy, wykorzystując tagowanie RFID; przechowywać serializowane identyfikatory wraz z danymi zdarzeń EPCIS w zaufanej sieci; wdrożyć kontrolę dostępu i szyfrowanie w celu ochrony przechowywanych rekordów; zdefiniować własność i ograniczenia w każdym segmencie.

Wyniki z programów pilotażowych wykazują poprawę identyfikowalności, redukcję strat i szybszy czas reakcji. Funkcje obejmują widoczność w czasie rzeczywistym, udostępnianie międzyorganizacyjne i odporne na manipulacje rekordy.

Interakcje między segmentami wymagają zharmonizowanego modelu danych, wspólnego słownika zdarzeń i interoperacyjnych interfejsów. Odporność na nieautoryzowane zmiany wzmacnia integralność danych, a uczenie się ludzi w oparciu o użytkowanie w terenie poprawia dokładność.

Wymagania obejmują standaryzowane identyfikatory, czytniki RFID, bezpieczne przechowywanie z szyfrowaniem, przechwytywanie zdarzeń zgodne z EPCIS i podlegające audytowi dzienniki.

Poniższe kroki zapewniają praktyczne wdrożenie: mapowanie identyfikatorów na użyteczne SKU, oznaczanie początkowych zbiorów serializowanymi kodami, rejestrowanie zdarzeń pakowania w pakowni przy użyciu czytników mobilnych, rejestrowanie zdarzeń przetwarzania na poziomie zakładu i przesyłanie kompleksowych danych do współdzielonego repozytorium.

| Stage | Wymagania | Przechwytywanie i formaty danych | Security & governance | Wartość i wyniki |

|---|---|---|---|---|

| Gospodarstwo | Plan serializacji GS1; tagowanie RFID; przechwytywanie danych w trybie offline; przechowywane zapisy zachowane. | Identyfikatory seryjne powiązane z rejestrami zbiorów; wpisy ObjectEvent EPCIS; odczyty RFID przechowywane lokalnie, a następnie przesyłane. | Dostęp oparty na rolach; szyfrowanie danych w spoczynku; dzienniki odporne na manipulacje; uwierzytelnieni autorzy. | Wczesna identyfikowalność; zredukowane straty; uczenie się z interakcji w terenie prowadzące do poprawy jakości danych |

| Pakownia (zakład pakowania) | Ciągła serializacja; oznaczanie przypadków i palet; gotowość do agregacji; zgodność modelu danych | Dane AggregationEvent; zdarzenia EPCIS na poziomie jednostkowym; pozyskiwanie z czytników w czasie rzeczywistym | Zaszyfrowane kanały; audyty dostępu; kontrole autoryzacji przed zatwierdzeniem danych | Szybsze wycofywanie produktów; wyraźniejsza segmentacja przepływów przechowywanych produktów; lepsza komunikacja z partnerami rynkowymi |

| Procesor | Serializacja wyrobów gotowych; powiązanie partii/serii; nadzór międzywęzłowy; integracja z danymi wejściowymi | Rekordy TransactionEvent; serializowane identyfikatory produktów; przechowywana historia zdarzeń | Silne uwierzytelnianie; kontrola zmian; niezmienny ślad audytu | |

| Zarządzanie międzyetapowe | Wymagania dotyczące interoperacyjności; wspólny słownik; polityka zarządzania. | Ujednolicony schemat danych; standardowe typy zdarzeń; dostępne, niepowtarzające się przechowywane dane | Kontrola dostępu między węzłami; środki ochronne przed nieautoryzowaną modyfikacją; ścieżka rozwiązywania sporów |

Wdrażanie dostawców za pomocą inteligentnych kontraktów i kontrolowanych uprawnień dostępu

Rekomendacja: Wdróż plan działania w zakresie wdrażania dostawców, który wykorzystuje samouruchamiające się umowy do blokowania dostępu i zapewnia kontrole podlegające audytowi, dzięki czemu każda akcja jest rejestrowana, a dostęp jest ograniczony do autoryzowanych ról.

- Dostęp oparty na rolach i granice danych: oprogramowanie elektroniczne umożliwia precyzyjne uprawnienia dla kupujących, dostawców i audytorów; istnieje przestrzeń na dokumenty dotyczące zasad i certyfikaty; ukończone procesy wdrażania są rejestrowane i blokowane do czasu pomyślnego przejścia weryfikacji, zapewniając ochronę danych konsumentów przy jednoczesnym zachowaniu identyfikowalności.

- Kodowanie i walidacja uprawnień: zgodne z zasadami HACCP, wymaganymi certyfikatami i udokumentowanymi procedurami; prototypowa instalacja precyzyjnie egzekwuje kryteria, a pewien stopień weryfikacji przez naukowców (w tym analizy studiowane przez Munira i innych) wspiera wiarygodność; po walidacji rekord wdrożeniowy jest kompletny, a ograniczenia dostępu automatycznie zaostrzane.

- Audytowalność i pochodzenie: każde zdarzenie jest rejestrowane i opatrzone znacznikiem czasu, co umożliwia analizowanie przepływu danych między stronami; wykazywanie pochodzenia danych wejściowych zmniejsza ryzyko pod presją i wspiera łagodzenie skutków incydentów; odniesienie do dowolnej anomalii uruchamia automatyczny przepływ pracy w celu weryfikacji.

- Struktura danych i identyfikowalność: zintegrowane modele danych rejestrują profile dostawców, historię partii i zapisy zgodne z HACCP; efekt domina jest minimalizowany, ponieważ zmiany są precyzyjnie śledzone, a podsumowania dla konsumentów pozostają zagregowane, podczas gdy surowe dane pozostają zablokowane i bezpiecznie przechowywane w celu zachowania zgodności.

- Projektowanie procesu onboardingu: przetestowany, wysokiej jakości zestaw procedur prowadzi konfigurację dostawcy od zaproszenia do dostępu do danych na żywo; ukończone kroki są wersjonowane, a prototyp demonstruje, jak mechanizmy kontroli dostępu reagują na zmiany ról lub zdarzenia cofnięcia, jak pokazano w dzienniku audytu.

- Ciągłe doskonalenie i szkolenia: analiza wniosków płynących z różnorodnych studiów przypadków wpływa na doprecyzowanie polityki; recenzja ekspercka wraz z bieżącym monitoringiem wspierają aktualizacje rubryki wdrożeniowej i zapewniają zgodność systemu z aktualnymi wymogami prawnymi i najlepszymi praktykami.

Najważniejsze dane i procesy: platforma umożliwia szybką weryfikację zgodności z HACCP, przechowuje krytyczne dokumenty elektronicznie i rejestruje każde zdarzenie dostępu; zintegrowany przepływ pracy demonstruje obecnie solidny, podlegający audytowi ślad, który wspiera zaufanie konsumentów i odporne operacje, z zarejestrowanymi dowodami dostępnymi tylko dla upoważnionego personelu.

Operacyjne najlepsze praktyki odnoszą się do zabezpieczeń, które minimalizują ryzyko podczas wdrażania, zapewniają ukończenie kontroli zgodności przed ujawnieniem danych oraz utrzymują środowisko prototypowe do bieżącej walidacji; to podejście stanowi przykład analizy czynników ryzyka, a ciągły cykl testowania i udoskonalania utrzymuje system w gotowości na rzeczywiste obciążenia i zapotrzebowanie.

Uwagi: sekwencja zachowuje precyzję w zakresie sposobu dostępu do danych i tego, kto może je przeglądać, wykorzystując stany zablokowane i weryfikowalne poświadczenia; słowa użyte w języku polityki są zgodne z wymiernymi wynikami i wspierają dojrzały, zintegrowany ekosystem wdrażania, który istnieje w celu poprawy identyfikowalności i zaufania konsumentów, przy jednoczesnym zachowaniu zdolności adaptacji do zmieniających się wytycznych i potrzeb zainteresowanych stron.

Rejestrowanie zdarzeń w czasie rzeczywistym i w sposób uniemożliwiający manipulacje na etapach zbioru, transportu i przechowywania

Wprowadź ujednolicony, działający w czasie rzeczywistym, protokół rejestrowania, odporny na manipulacje, obejmujący etapy zbiorów, transportu, przechowywania, przesyłający aktualizacje strumieniowe do kryptograficznej księgi współdzielonej z partnerami na całym świecie, tym samym podnosząc poziom zaufania.

Podczas zbiorów, przymocuj czujniki do pojemników lub wiązek, aby rejestrować rodzaj produktu (mięso, owoce), wagę, znacznik czasu, lokalizację GPS, identyfikator operatora. Kluczową cechą jest zabezpieczenie przed manipulacją na etapach zbioru, transportu i przechowywania.

Każde zdarzenie zawiera nonce, unikalny identyfikator partii. Dane są generowane i płynnie przesyłane do księgi, umożliwiając kontrolerom, audytorom i nabywcom uzyskanie kompletnej i niezmiennej sekwencji rekordów.

Model danych podkreśla czas i identyfikowalność: typ_zdarzenia, etap (zbiór|transport|przechowywanie), temperatura, wilgotność, stan opakowania, notatki dotyczące przetwarzania. Przetworzone dane mogą być wzbogacone przez moduły analizy, które oznaczają anomalie (np. przekroczenie temperatury, nieprawidłowe opakowanie). Kryptograficzne powiązanie każdej aktualizacji tworzy łańcuch haszów, dzięki czemu wykrycie manipulacji staje się możliwe.

Zarządzanie powinno obejmować szkolenie osób; wdrażanie partnerów; ustandaryzowany schemat zdarzeń umożliwia bezproblemową interoperacyjność systemów przetwarzania, wspierając światowy handel i zarządzanie ryzykiem; takie podejście wymaga kontroli prywatności; dostęp warstwowy.

Praktyczne kroki: wdrożyć wytrzymałe urządzenia IoT podczas zbiorów, transportu i przechowywania; zapewnić synchronizację zegarów z NTP; włączyć nonces do jednorazowej walidacji; publikować aktualizacje do księgi w ciągu kilku minut; taniej niż ręczne dzienniki; udostępnić pulpity nawigacyjne dla dobrze poinformowanych interesariuszy; monitorować liczbę rejestrowanych zdarzeń, czas wykrywania anomalii; mierzyć odsetek przetworzonych rekordów, zweryfikowanych poprzez kontrole krzyżowe.

Ważne korzyści to poprawiona identyfikowalność mięsa, owoców; szybsze wycofania; wzmocnione zaufanie wśród partnerów na całym świecie. Rewolucyjne podejście, inspirowane przez nakamoto, dąży do ciągłych cykli aktualizacji, lepszego zarządzania zmianami, szerszego wdrożenia wśród dostawców, dostawców usług logistycznych. bouzdine-chameeva, strateg, zauważa, że przeanalizowane dane, gdy są stosowane, dają praktyczne informacje; udostępniane zespołom przyspieszają szkolenia, wdrażanie. Przetworzone rekordy zasilają pulpity nawigacyjne wydajności, umożliwiając podejmowanie dobrze poinformowanych decyzji. To rewolucja w identyfikowalności.

Wykrywanie oszustw i monitorowanie anomalii za pomocą niezmiennej analizy księgi głównej

Wdróż punktację anomalii w czasie rzeczywistym w analizie niezmiennego rejestru; wykorzystaj funkcje oparte na sztucznej inteligencji do wykrywania odrębnych wzorców, prezentuj identyfikowalne alerty; generuj dowody podlegające audytowi; zmniejsz niedokładności.

Docelowe metryki: fałszywie pozytywne ≤5%, opóźnienie wykrywania ≤120 sekund, pokrycie ≥95% transakcji wysokiego ryzyka.

Kroki operacyjne: pozyskiwanie danych; ocenianie anomalii; obieg pracy dochodzenia; śledzenie anomalii; nowo oflagowane elementy; ograniczone etapy weryfikacji.

Przewodnik na poziomie krajowym: aspekty regulacyjne, rezydencja danych, język, dane treningowe; dostawcy rolni; identyfikowalność.

Transformacje danych: niezmienność zmniejsza nieścisłości; kontrastuje ze scentralizowanymi księgami.

Prototyp do skali: postęp transformacji; zapoczątkował nową erę; zapewnienia dla robotników; flaga shirgave dodana w metadanych śledztwa.

Ograniczenia: nie wszystkie zdarzenia w pełni identyfikowalne; wymaga niezbędnych kontroli; ograniczony zasięg w czasie rzeczywistym.

Następne kroki: powołanie zespołu interdyscyplinarnego; publikacja przewodnika po kraju; przeprowadzenie audytów próbnych; raportowanie oddzielnych wyników.

Projektowanie skalowalnych pilotaży: wybór węzłów, kluczowe wskaźniki efektywności (KPI) i kryteria zezwalające/odrzucające

Rozpocznij od ukierunkowanego, skalowalnego projektu pilotażowego, który obejmuje ograniczony zestaw węzłów reprezentujących kluczowe segmenty: producentów, przewoźników, magazyny i detalistów, plus opcjonalnego regulatora do nadzoru audytowego. Zdefiniuj schematy danych, interfejsy zdarzeń i weryfikację tożsamości na wczesnym etapie. Wykorzystaj praktyczne technologie, aby zapewnić prosty i łatwo dostępny przepływ danych, zmniejszając tarcie i unikając niepotrzebnych opóźnień bloków. Zarządzanie pozostaje lekkie, ale wyraźne, wspierane przez jasnego sponsora z kierownictwa branży w celu zwiększenia odpowiedzialności. Taka konfiguracja zapewnia wyraźną widoczność przepływu i wąskich gardeł, unikając dużych zobowiązań, zanim pojawią się wnioski.

KPI powinny obejmować: przepustowość na węzeł i opóźnienie end-to-end, dostępność i integralność danych; wskaźnik sukcesu weryfikacji tożsamości; czas wdrażania nowych uczestników; koszt na zdarzenie; wskaźnik błędów; czas od zarejestrowania zdarzenia do przesłania raportu; dokładność śledzenia pochodzenia produktu; liczba zintegrowanych aplikacji; adopcja przez użytkowników; czas sprawności systemu; realizację zamówień na cykl; tworzenie dogłębnego, zglobalizowanego wglądu w pochodzenie danych w celu rozwiązywania złożoności i kluczowych sygnałów do podejmowania decyzji.

Kryteria "go/no-go" opierają się na predefiniowanych progach w zakresie dokładności, opóźnienia, dostępności, kosztów i gotowości organizacyjnej, z jasną ścieżką do sukcesu, gdy metryki osiągną docelowe wartości. W przypadku pogorszenia jakości danych lub przekroczenia terminów wdrażania, należy wstrzymać integrację nowych węzłów. Punkt decyzyjny następuje po określonym czasie, gdy zarejestrowano 95% krytycznych zdarzeń z pełnym pochodzeniem i określonym pułapem kosztów. Jeśli partner nie spełnia wymagań, jest wykluczany z udziału na żywo, a plany ekspansji są odpowiednio dostosowywane, aby uniknąć problemów.

Ryzyko obejmuje echa fragmentarycznych źródeł danych i niedopasowane schematy u partnerów. Stworzenie współdzielonego słownika danych zmniejsza ryzyko błędnych interpretacji. Zarządzanie tożsamością i kontrola dostępu wzmacniają odpowiedzialność. Zglobalizowane sieci stwarzają wyzwania związane z prywatnością i regulacjami; zastosuj szyfrowanie na poziomie bloków i odseparowane widoki danych, aby ograniczyć ekspozycję. Wyklucz zbędne dane, aby zredukować ryzyko i utrzymać koncentrację zarządzania; przestrzegaj zasady minimalnych uprawnień.

Plan raportowania: przeprowadzenie raportu po pilotażu z wykonalnymi krokami w celu rozszerzenia zasięgu węzłów, wyboru preferowanych partnerów i zaostrzenia nadzoru. Dokumentacja gotowa do wdrożenia produktu, która demonstruje praktyczną wartość, umożliwiając interesariuszom branży śledzenie postępów, dopasowywanie zachęt i wypełnianie zobowiązań dotyczących odpowiedzialności.

Optimizing Global Food Supply Chains – The Case for Blockchain and GSI Standards">

Optimizing Global Food Supply Chains – The Case for Blockchain and GSI Standards">