Recommendation: Określ mapę poziomu każdego dostawcy i ustal zależności między regionami, a następnie ustal 12-tygodniowy cykl przeglądu ryzyka, aby zlokalizować narażenie zanim wystąpią zakłócenia.

Step 2: Zapewnij widoczność w czasie rzeczywistym poprzez standaryzację strumieni danych; publikuj content w powszechnym schemacie, i zachowaj e-mail ostrzeżenia o odchyleniach; użyć similar profile ryzyka, aby napędzać dotyczy actions. Nadal jednak zapewnij spójność między działami, aby przekształcić wnioski w konkretne zmiany w działaniach związanych z zakupami i logistyką.

Step 3Zmniejsz presję ze strony przeciwników, dywersyfikując bazę dostawców, dodając tajwański dostawców układów scalonych oraz przygotowywanie a usunięcie plan dla pojedynczych punktów awarii; monitoruj eksporty i kontrole regulacyjne na global skala

Step 4: Ustanów decision-making framework z zespołami multidyscyplinarnymi, obejmuje a rider klauzuli w umowach i dostosować się do parties przez łańcuch, aby przyspieszyć reakcję podczas zakłóceń; wdrożyć 5-etapowy model dla szybkich wyborów.

Step 5Zamknij pętlę ze zwiększoną wydajnością śledząc eksporty, sygnały popytu i zdolności dostawców; utrzymywać a global widok na parties, ensure content aktualizacje są udostępniane za pośrednictwem pulpitu nawigacyjnego i ustalają plan ciągłego doskonalenia na następny wiek.

Praktyczny przewodnik Blue Tiger dotyczący eksportu i zarządzania łańcuchem dostaw

Zacznij od zdecydowanego, warstwowego modelu zarządzania, który przypisuje każdy eksportowany produkt do określonego poziomu kontroli i wyznacza jasne osoby odpowiedzialne. Zbuduj ten model w oprogramowaniu, które rejestruje decyzje, zapisuje zatwierdzenia i zachowuje audytowalne ślady dla odpowiedzialności.

Zdefiniuj kontrole eksportowe, wymogi dotyczące licencji i dokumentacji dla każdego poziomu; ustaw uprawnienia dostępu i umieść zabezpieczenie dla poufnych danych. Utwórz standardowy podręcznik postępowania dla wejścia na rynki, w tym regiony zachodnie, który będzie zawierał instrukcje dotyczące kontroli regulacyjnych, koordynacji logistycznej i weryfikacji dostawców, aby zapobiec opóźnieniom.

Ustanów ciągłe monitorowanie za pomocą kokpitów z danymi w czasie rzeczywistym, które podkreślają wyjątki i wyzwalają eskalację, zachowując ostrożność i zwracając uwagę na anomalie. Sprawdzaj dostawców pod kątem zgodności z przepisami i ryzyka represji, stosując jasne zasady niezależnie od pochodzenia. Wykorzystuj dane dotyczące zarządzania, aby dopasować możliwości dostawców do sygnałów popytu i kierować zasoby do krytycznych wąskich gardeł. Zachowuj możliwość dostosowania lub wstrzymania wysyłek, gdy przekroczone zostaną progi ryzyka.

Angażuj działania rzecznikowskie wśród klientów, grup branżowych i regulatorów, aby dopasować oczekiwania dotyczące bezpiecznych praktyk eksportowych. Poniżej znajduje się praktyczny plan koordynacji polityki, umów i szkoleń w sieci. Wybierz działania, zarówno poprzez zaktualizowane umowy, jak i ukierunkowane szkolenia terenowe.

Wzmacnianie relacji z dostawcami poprzez stopniowe zobowiązania, przejrzyste karty oceny i proaktywne ocenianie ryzyka wspiera ciągłe doskonalenie. Ustal harmonogram przeglądu wyników kwartalnie i do lipca zakończ aktualizacje oceniania ryzyka i parametrów polityki. Skoncentruj się na sposobach redukcji ryzyka i zapewnieniu, że eksportowane towary spełniają popyt, zachowując zgodność.

Klasyfikuj produkty i przesyłki, aby przypisać odpowiednie licencje.

Zacznij od przyporządkowania każdego elementu do kategorii licencyjnej, używając nazwanych kodów produktów i profilu końcowego zastosowania. Następnie sklasyfikuj każdą wysyłkę według specyficznych warunków kraju docelowego i użytkowników końcowych, aby przypisać właściwą licencję.

Utrzymuj załącznik, który hostuje mapowania, wybrane elementy i zmiany. Utrzymuj go aktualnym z uwzględnieniem ostatnich zmian; w październiku kilka jurysdykcji dodało zasady dotyczące sprzętu offshore i czujników o podwójnym zastosowaniu. Dziś używaj veus z załącznika, aby informować proces zarządzania i wyciągać wnioski z raportów dotyczące tematów, aby zmniejszyć dwuznaczność dla członków zespołu i użytkowników końcowych.

Przyjęcie dwustopniowej reguły: po pierwsze, oznacz produkt kodem licencji w zależności od jego klasy produktowej; po drugie, zweryfikuj, czy odbiorca i sposób użycia są zgodne z zakresem licencji. Połącz każdą przesyłkę z jedną licencją w systemie ERP i dołącz rekord do pozycji zamówienia w celu zapewnienia identyfikowalności.

Kluczowe dane wejściowe obejmują kategorię produktu, zastosowanie końcowe oraz warunki specyficzne dla danego kraju. Na przykład, sprzęt głębinowy i komponenty podmorskie zazwyczaj wymagają licencji powiązanych z technologią kontrolowaną. Monitoruj użytkowników końcowych i wskazanych odbiorców; jeśli którekolwiek osoby nie są zatwierdzone z góry, oznacz do ręcznej weryfikacji w celu uniknięcia naruszenia. Stosuj lepsze praktyki przesiewowe, kontrole jednostek nazewniczych oraz udokumentowane poprawki do pliku licencji.

Wnioski z ostatnich recenzji wskazują, że powiązanie decyzji licencyjnych z tabelą warunków specyficznych dla danego kraju zmniejsza nieprawidłowe klasyfikacje. Poniższa tabela tłumaczy tę zasadę na konkretne kroki i demonstruje, jak wybrane pozycje przekładają się na typ licencji i wymagane kontrole. Tabela ma na celu pomoc innym członkom zespołu w tym, co stosować w codziennych operacjach i zawiera notatki dla użytkowników końcowych.

| Kategoria produktu | Typ licencji | Conditions | Uwagi |

|---|---|---|---|

| Sprzęt głębinowy i podwodne komponenty | Licencja A (Kontrola Eksportu) | Zweryfikowani użytkownicy końcowi; wskazani odbiorcy; ograniczenia dotyczące miejsca docelowego (USA/UE) | Kategoria wysokiego ryzyka; dodać do aneksu |

| Urządzenia do pomiarów i telemetrii offshore | Licencja B (Licencja Technologiczna) | Ograniczenia w zakresie końcowego użytku; kontrole re-eksportu; ograniczenia specyficzne dla kraju. | Transgraniczne przelewy wymagają weryfikacji. |

| Chemikalia i rozpuszczalniki do działań terenowych | Licencja C (Licencja Chemiczna) | Facility screening; end-use checks; compliance with chemical controls | Keep a full amendment history |

| Software and instrumentation for laboratories | License D (Software/Instrumentation License) | User authentication; license keys controlled; country restrictions | Ensure access controls and revocation procedures |

Know the process and use the annex as the single source of truth. The detail you capture today supports faster decisions tomorrow and reduces the risk of non-compliance for end-users and the organization alike.

Map cross-border data flows and implement privacy safeguards

Map cross-border data flows across all parts of your supply chain and implement privacy safeguards immediately. Create a written map to detail data types, recipients, transfer channels, and the jurisdictions involved, from purchasers to service providers, including data embedded in shipments, invoices, or repair logs. Tie the map to your mission and core privacy principles, and align decision-making at the executive level with prior risk considerations as part of privacy practice. Note flows for high-risk items and tag data tied to such materials as gallium for focused protection.

Addressing privacy safeguards begins with embedding checks at each data handoff and applying a risk-based approach to cross-border transfers. Implement data minimization, purpose limitation, and role-based access across core operations. Extend protections to east partners and to other partnerships, codifying security requirements in written contracts with incident reporting and data-retention clauses. Balance controls to avoid arbitrarily restricting legitimate transfers, and embed a privacy practice across all teams to ensure consistency. Noted risks in the map should drive the next controls. Monitor data-flow proliferation and note adjustments in the map, ensuring accountability for every transfer at the senior level.

Establish a quarterly reviewing cadence for the map and privacy controls. Convene a cross-functional team to assess data categories, transfer mechanisms, and incident history, and to adjust the written policy accordingly. As noted in the map, ensure governance covers purchasers, suppliers, and service providers, with ownership at the mission level and checks that close gaps before shipments cross ocean and border lines.

Operationalize by assigning a privacy owner for cross-border flows and embedding privacy into vendor onboarding. Translate the map into a practical set of standard checks and written procedures across procurement, logistics, and IT operations. Require prior due-diligence for new vendors, maintain a live data catalog, and implement incident handling and breach notification tests. Ensure the implemented safeguards align with the mapped risk signals, and keep the data categories, flows, and safeguards up to date through monthly checks and quarterly reviews, with completions noted in the core operations log.

Standardize export documentation and shipment traceability

Adopt a standardized export documentation template and implement real-time shipment traceability across all legs. A match between paperwork and physical movement reduces delays and disputes; this is a serious driver of compliance and customer satisfaction. Pay attention to field definitions and explicitly enforce data quality at every handoff.

- Consolidated data model: create a single schema that covers document type, export license, country of origin, HS code, incoterms, consignee, shipper, notified party, container IDs, bill of lading, packing list items, and event timestamps. Whom approves each field is clearly documented to avoid bottlenecks and confusion.

- Templates and versioning: standardize commercial invoices, packing lists, certificates of origin, and security declarations. Use a centralized repository with version control so changes derive from a defined governance process and are traceable.

- Tiered validation: implement three validation layers (basic completeness, regulatory alignment, and risk screening). Identify several risk indicators and apply criminology-informed patterns to flag suspicious activity, then intensify review for identified high-risk shipments or routes, including chinas suppliers.

- Traceability engine: assign unique shipment IDs and link every event (pickup, departure, handover, customs clearance, arrival) to the consolidated documents. This enables instant response and accurate audits of what was shipped versus what was documented.

- Exception handling and response: define SLAs for document discrepancies, with automated alerts to the responsible team and escalations to whom for legal or regulatory review if needed.

- Exercises and training: run quarterly exercises that simulate document mismatch and clearance delays. Track time to detect, correct, and notify stakeholders, then feed lessons into procedures.

- Governance and onboarding: establish a clear strategy for supplier onboarding with tiered requirements, and specify whether suppliers must meet higher standards for certain routes or customers.

- Communication and expectations: share the standardized definitions, benefits, and responsibilities with all partners. Explicitly state data quality expectations and the consequences of non-conformance.

Finally, establish a concise set of performance metrics: percentage of shipments with fully identified documentation, average reconciliation time, and the number of exceptions resolved within the target response window. The definition of success derives from consistent documentation, improved traceability, and a strengthened response capability, enhancing the overall strategy for global trade and customer trust. We believe adopting this approach will escalate operational discipline, sustaining serious gains across several regions, including chinas, and helping teams focus on continuous improvement.

Vet suppliers for dual-use risk and enforce access controls

Start with a formal supplier vetting process that centers on dual-use risk and enforces access controls at every touchpoint–from inquiry to delivery.

Cross-check every supplier against usml classifications to determine whether offerings are full or part dual-use items and require tighter containment.

Coordinate with like-minded units in marine and civilian sectors to share signals and align risk thresholds; use joint checklists that reflect civilian-use cases and marine operations. Each unit should align controls.

For every event tied to a supplier, verify the origin of orders, confirm received parts against the bill of materials, and review provisions and any supplemental documents that influence risk posture.

Provide a clear appeal path for suppliers to raise concerns, and run quarterly risk reviews at regional hubs such as Queens to ensure detail and transparency. Extend a lighter, interim review channel to queens markets to capture local nuances.

Screen technology suppliers for ties to huaweis ecosystems, and verify that export controls and usml-restricted streams do not impose hidden risk across the supply chain.

Implement unit-level access controls at facilities and warehouses; when credentials do not match roles, the system imposes restrictions and restricts sensitive zones to authorized personnel.

Keep a detailed audit trail of each assessment, recording full reasons for approvals or denials, including whether a supplier covers parts and sub-systems or only provisions.

Engage consulting partners representing customer requirements to strengthen governance; train procurement teams and cross-functional staff, including civilian and like-minded specialists, to raise the bar above baseline expectations and pursue increased resilience.

Track risk events and update case details in the central unit; apply supplemental controls in high-risk cases and ensure all units stay aligned with the program.

Deploy monitoring for regulatory changes amid digital decentralization

Implement a dedicated regulatory intelligence unit and schedule continuous monitoring for updates across key markets. This unit should be staffed by like-minded analysts who have been trained to translate regulatory changes into actionable supply-chain controls. The first step is to establish a three-tier workflow: advisory, actionable, and legally reviewed; each change maps to an updated control owner and a remediation plan.

Pull data from official government portals, regulatory watchdogs, industry associations, and regional publications. Use atlantic market reports to spot cross-border implications and consider offshore jurisdictions for supplier contracts and export controls. Build a registry that addresses compatibility between new rules and existing SOPs. Identify prospective changes early by tracking proposed regulations in july cycles.

Governance: appoint a regulatory lead, schedule weekly updates, and ensure engagement across procurement, manufacturing, and legal. If unsure, escalate to analysts for formal assessment. Here, jake, a compliance analyst, leads the quarterly review with business units to strengthen collaboration with like-minded teams.

Technology and data processing: consolidate feeds in a centralized intelligence hub. Use machine-learning to classify impact by product lines, geography, and supplier risk. Integrate with ERP and S&OP in a modern tech stack to reflect changes in inventory, labeling, and contract terms. Leverage nvidia-based AI acceleration for rapid triage of large regulatory documents. Keep dashboards updated for continuous visibility here.

Measurement and rollout: define targets such as detect within 24 hours, assess within 72 hours, and implement within 15 days for low-to-medium risk changes. Schedule monthly performance reviews; track longer-term improvements and refine the initiative accordingly. Despite decentralization, the program leads to legally compliant operations offshore and onshore, addressing risks in the atlantic and beyond.

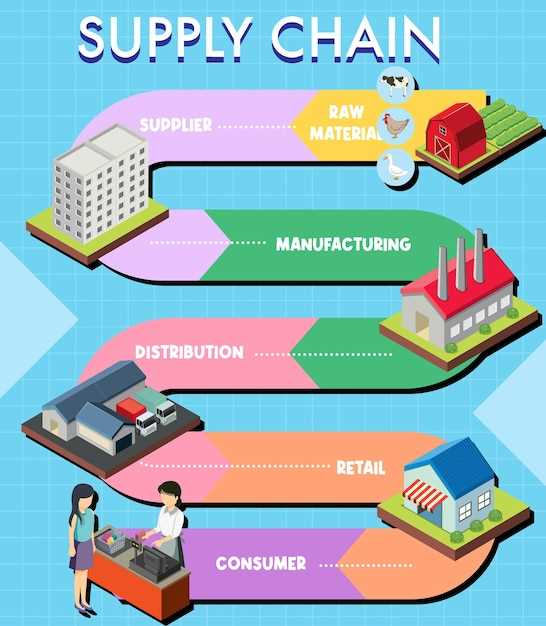

Five Critical Steps for Supply Chain Management – A Practical Guide">

Five Critical Steps for Supply Chain Management – A Practical Guide">